近日,瑞星威脅情報平臺對2023年底SideWinder組織攻擊尼泊爾政府的事件進(jìn)行了深入分析,發(fā)現了大量釣魚(yú)網(wǎng)站的源文件和惡意程序,得知SideWinder(又稱(chēng)“響尾蛇”)組織對亞洲國家政府部門(mén)的釣魚(yú)攻擊占比高達40.9%。在這些攻擊中,瑞星特別發(fā)現了三個(gè)專(zhuān)門(mén)針對我國政府和企業(yè)的釣魚(yú)網(wǎng)站。盡管SideWinder組織對我國的攻擊并未成功,但這一發(fā)現仍揭示了中國已經(jīng)成為該組織攻擊目標清單中的關(guān)鍵對象。

以竊密和間諜活動(dòng)為目的的攻擊組織

瑞星安全專(zhuān)家介紹到,SideWinder組織又稱(chēng)“響尾蛇”,是一支疑似來(lái)自印度的黑客組織。該組織活動(dòng)最早可追溯到2012年,目標集中在中國、巴基斯坦、阿富汗等國家,主要針對政府、軍工、能源、科研等關(guān)乎國家安全和利益的關(guān)鍵領(lǐng)域,并且會(huì )對特定目標進(jìn)行定向攻擊,以達到信息竊取和間諜活動(dòng)的目的。

歷史攻擊事件

瑞星對SideWinder組織的活動(dòng)進(jìn)行了長(cháng)期追蹤,從2019年起捕獲到多起APT攻擊事件:

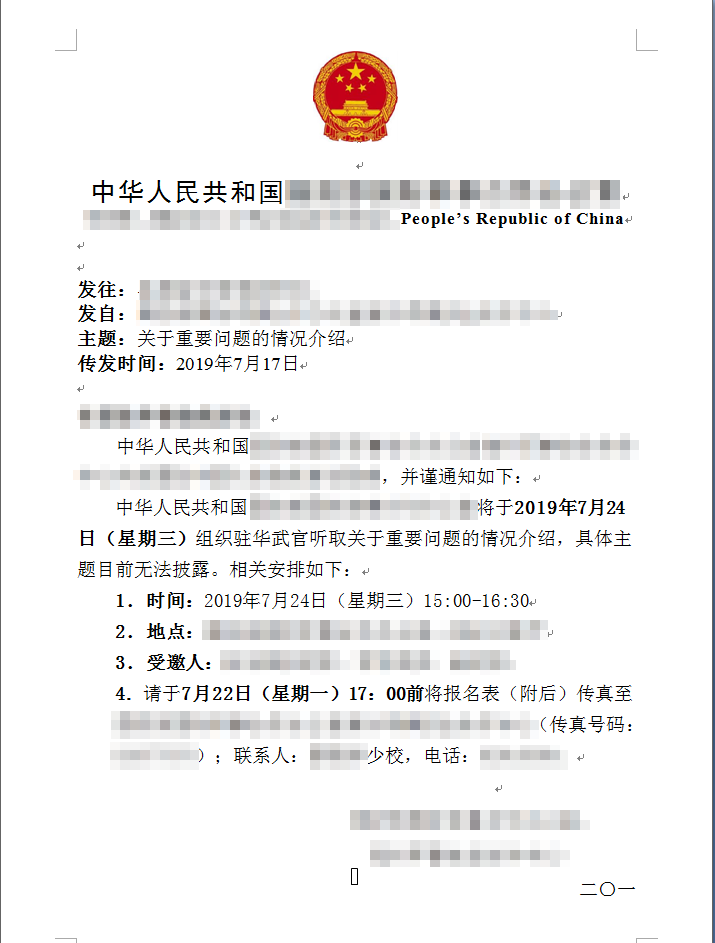

2019年9月上旬,瑞星捕獲到兩起針對我國的APT攻擊事件,一起是偽裝成國防部某部門(mén),向各國駐華使館武官發(fā)送虛假邀請函;另一起是向某科技有限公司駐外代表處發(fā)送虛假的安全和保密手冊。

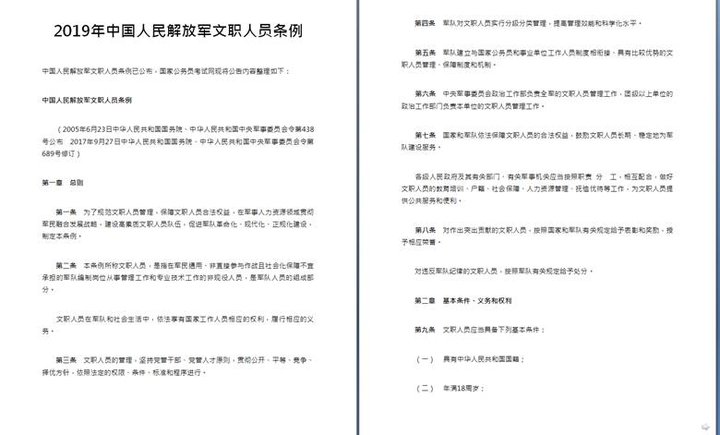

2019年10月中旬,瑞星捕獲到三起針對國內政府企業(yè)發(fā)起的攻擊事件,一起為將偽裝的《中國人民解放軍文職人員條例》的文檔投放至國家政府部門(mén);另一起則向國內某國防科研企業(yè)發(fā)送帶有惡意軟件的虛假管理文件;還有一起針對國防及軍事等相關(guān)部門(mén),向其發(fā)送虛假的“第九屆北京香山論壇會(huì )議”議程。

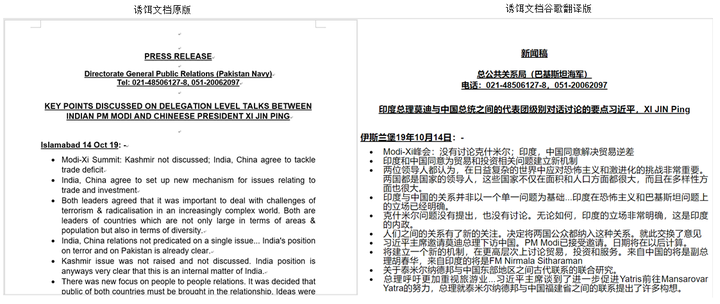

2019年10月下旬,瑞星捕獲到針對巴基斯坦海軍的攻擊事件,該組織通過(guò)偽裝成“巴基斯坦海軍公共關(guān)系總局發(fā)布的印度與中國領(lǐng)導人會(huì )談新聞稿”,向目標進(jìn)行釣魚(yú)郵件攻擊。

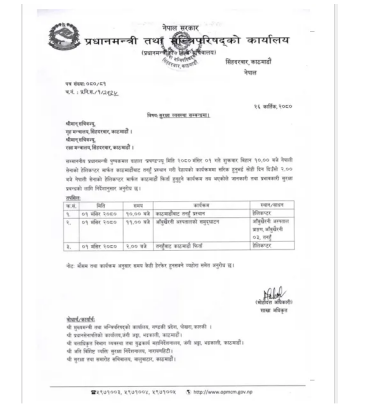

2023年12月下旬,瑞星捕獲到針對尼泊爾政府的攻擊事件,該組織將仿造的“尼泊爾總理普什帕·卡邁勒·達哈爾行程信息”通過(guò)郵件發(fā)送給尼泊爾政府機構,以騙取相關(guān)人員的信任。

尼泊爾和阿富汗被攻擊最多

瑞星威脅情報平臺在深入分析了2023年的攻擊事件后,獲得了SideWinder組織控制的其中一臺服務(wù)器的SSH登錄憑據,進(jìn)而不僅發(fā)現了大量釣魚(yú)網(wǎng)站的源文件及部分惡意程序,還發(fā)現了部分服務(wù)端組件以及服務(wù)端為每個(gè)獨立的受害者創(chuàng )建的文件/文件夾等數據。

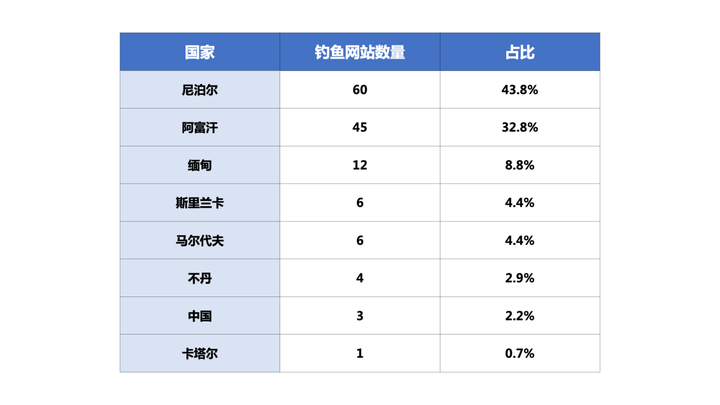

在分析了服務(wù)器上所有的釣魚(yú)網(wǎng)站源碼后,瑞星了解到SideWinder組織主要攻擊的國家均為亞洲國家,而這臺服務(wù)器的統計數據里尼泊爾和阿富汗占比最高,分別為43.8%和32.8%,我國占比為2.2%。

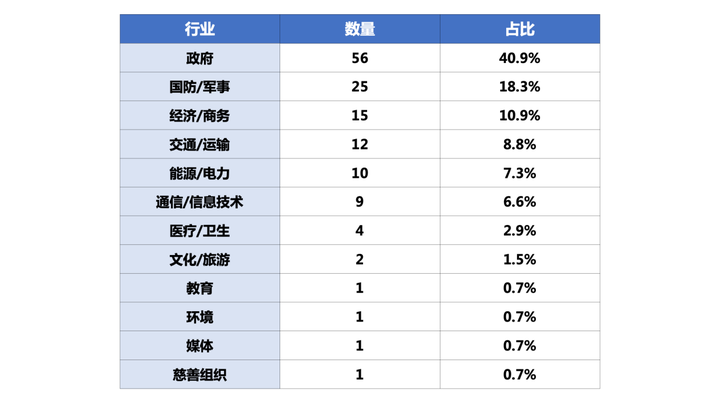

按行業(yè)分類(lèi),SideWinder組織的目標行業(yè)以政府和國防/軍事為主,占比分別為40.9%和18.3%。

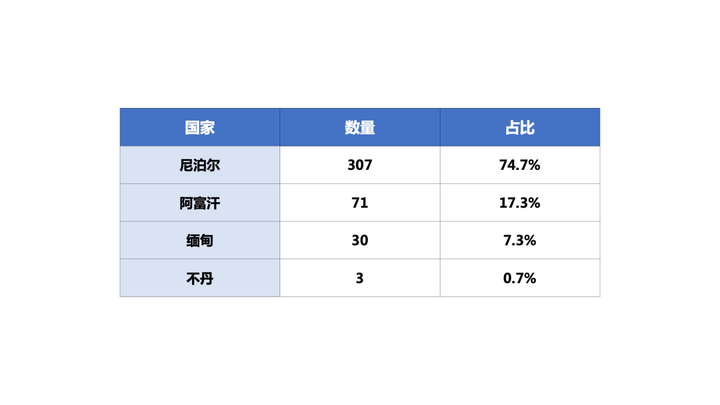

瑞星安全專(zhuān)家對釣魚(yú)網(wǎng)站的數據進(jìn)行了分析和篩選,發(fā)現該服務(wù)器上尼泊爾和阿富汗這兩個(gè)國家提交的登錄憑據占比最高,分別為74.7%和17.3%。因此也可以看出,在該服務(wù)器中并未有我國提交的信息記錄。

針對我國的三個(gè)釣魚(yú)網(wǎng)站

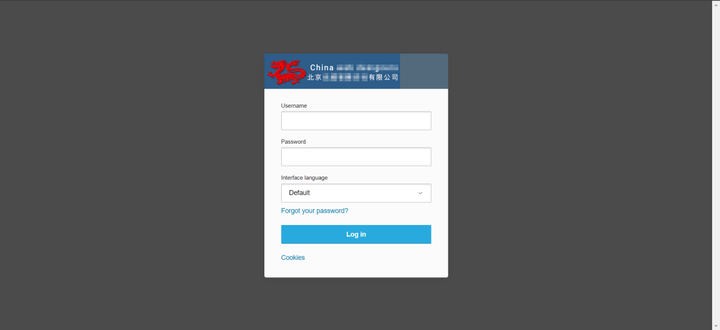

從上面的數據中可以看到,在捕獲到的服務(wù)器中,有三個(gè)針對我國的釣魚(yú)網(wǎng)站,其中有兩個(gè)釣魚(yú)網(wǎng)站仿冒了我國的政府部門(mén),還有一個(gè)釣魚(yú)網(wǎng)站仿冒了北京某咨詢(xún)公司的管理后臺登錄頁(yè)面。

由此可見(jiàn),SideWinder組織對我國的攻擊也主要集中在政府部門(mén),其目的是獲得政府相關(guān)人員的資料和信息,進(jìn)而竊取我國重要的機密數據,進(jìn)行間諜活動(dòng)。

最常用的攻擊手法是釣魚(yú)郵件和漏洞

瑞星安全專(zhuān)家表示,SideWinder組織常用到的攻擊手法是魚(yú)叉式釣魚(yú)郵件,以仿造的政府或軍事相關(guān)文件作為誘餌,通過(guò)郵件進(jìn)行發(fā)送,誘導目標點(diǎn)擊,從而激活遠控后門(mén),達到盜取政府或軍事機密信息的目的。同時(shí),該組織還會(huì )頻繁地利用漏洞進(jìn)行攻擊,比如在CVE-2017-11882或CVE-2017-0199漏洞中嵌入惡意程序,利用這些漏洞執行惡意程序,來(lái)下載并執行遠控程序。

不僅如此,SideWinder組織還會(huì )使用由Nim語(yǔ)言編寫(xiě)的后門(mén)病毒,因為該語(yǔ)言能夠增加安全人員的分析難度,所以降低了安全軟件的檢測率。另外,該組織還會(huì )使用DLL側加載技術(shù),利用合法的系統進(jìn)程來(lái)加載偽裝的惡意DLL,以此來(lái)躲避防御檢測。

面對該組織的攻擊要如何防范

鑒于SideWinder組織已對我國政府和企業(yè)的網(wǎng)絡(luò )安全構成嚴重威脅,瑞星公司建議相關(guān)部門(mén)和企業(yè)用戶(hù)提高防范,做到以下幾點(diǎn):

提高安全意識:SideWinder組織在特定目標攻擊方面,主要采用“水坑攻擊”和“魚(yú)叉攻擊”,都屬于網(wǎng)絡(luò )釣魚(yú)范疇,因此足夠的網(wǎng)絡(luò )安全意識和危機感很重要,不要打開(kāi)未知來(lái)源的可疑的文件和郵件,能夠防止社會(huì )工程學(xué)和釣魚(yú)攻擊。

部署安全有效的產(chǎn)品:SideWinder組織會(huì )在某些攻擊鏈條中使用一些已知的“LOLBAS”手段,其核心就是充分利用操作系統自身的應用程序來(lái)躲避傳統的安全軟件的檢測。針對此手法,我國目前的安全軟件(反病毒、EDR)大多都進(jìn)行了專(zhuān)門(mén)的針對性處理。

及時(shí)修補系統補丁和重要軟件的補丁:由于SideWinder組織擅長(cháng)利用漏洞進(jìn)行攻擊,因此政府和企業(yè)要確保所有Office軟件及其組件都更新到最新版本,修復已知的安全漏洞。

免責聲明:市場(chǎng)有風(fēng)險,選擇需謹慎!此文僅供參考,不作買(mǎi)賣(mài)依據。

關(guān)鍵詞: